¿Qué es un ataque de spear phishing?

¿Y cómo proteger tu negocio de un ataque de spear phishing?

Definición Spear Phishing

La suplantación de identidad (spear phishing) es una forma especial de ataque derivada de la suplantación de identidad (phishing) tradicional que ocurre con una intención extremadamente maliciosa como un ataque cibernético. En un ataque de phishing tradicional, el objetivo cae aleatoriamente en la cuadrícula del atacante. En un ataque de spear phishing, a veces se espia a la víctima durante semanas o meses. Durante este período, se aprenden hábitos y preferencias. Esto sirve para crear un dossier personal. Sobre la base de estos datos cuidadosamente recopilados, se realizan ataques de correo electrónico y phishing a medida. Estos siempre están relacionados con las víctimas.

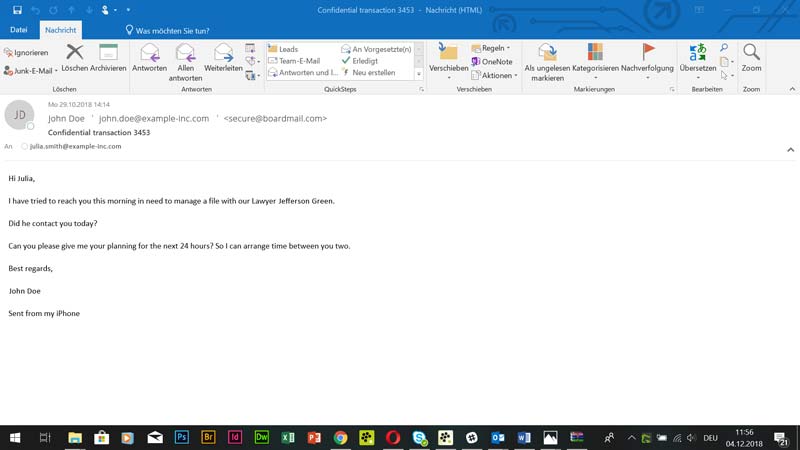

En esta forma de ataque, los ciberdelincuentes se hacen pasar por consumidores on-line, instituciones bancarias, familiares, conocidos o incluso partners. La mayoría de los correos electrónicos están diseñados de tal manera que incluso la dirección y el contenido del remitente parecen, a primera vista, engañosamente reales. El intento del atacante de burlar al posible objetivo está en primer plano. Después de todo, el ciberdelincuente quiere tener acceso a información personal sensible, por lo que procede con mucha determinación con este tipo de ataque. No es raro que se espíen los datos de acceso a las cuentas bancarias convencionales o a las cuentas on-line.

La naturaleza explosiva de los ataques de spear phishing es particularmente evidente para las empresas que se ven cada vez más afectadas por el espionaje industrial. Aquí, los hackers profesionales seleccionan específicamente a un empleado. No sólo se aplican medidas generales de phishing en la adquisición de información. Por el contrario, el ataque es individual y adaptado a la víctima.

Ataques de spear phishing: una forma bien conocida de ataque con un nuevo disfraz

Estos ataques representan un peligro drástico debido a la profunda adaptación a la personalidad de la víctima. En comparación con los ataques de phishing convencionales, también se ataca a personas que hasta ahora se han encontrado con correos falsos con un grado importante de escepticismo. Lo que aquí se quiere decir es que los correos electrónicos que están dirigidos específicamente a la gente parecen ser mucho más adecuados para establecer la confianza. Sobre todo, se aprovechan de la buena fe de los receptores. Parecen seguros, por ejemplo, por las direcciones de remitente aparentemente conocidas o por la reputación de la empresa mencionada en el correo electrónico. El atacante ha dado el primer paso. A través del engaño exitoso, el cibercriminal puede ahora continuar el ataque de spear phishing al siguiente nivel. La víctima desprevenida sólo descubrirá la astucia mucho más tarde. Pero entonces suele ser demasiado tarde: la víctima ya no puede reaccionar.

Antes de continuar leyendo … ¿Ya conoces la Newsletter de Hornetsecurity?

Sé el primero en recibir las actualizaciones del blog, información sobre las tendencias de seguridad en la nube y detalles sobre nuevos servicios de Hornetsecurity.

Información de servicio

Noticias y actualizaciones

Acceso exclusivo al contenido

Así es como funciona en la práctica un ataque de spear phishing

Ahora que el destinatario ha recibido un correo electrónico falso, se hace, por ejemplo, un intento para persuadir a la víctima a que descargue el archivo a través de un enlace. El atacante oculta, lo mejor que puede, el hecho de que se trata de malware. También es posible reenviar un enlace a un sitio web, donde los datos personales son interceptados a través de un formulario. En los últimos años se ha hecho cada vez más evidente que el spear phishing ya no se limita al canal de comunicación del correo electrónico. Las redes sociales también se utilizan para esta forma de ataque. Una vez que el enlace o el malware ha sido colocado a la víctima potencial, un cibercriminal puede retirarse y esperar.

Sólo la etapa preliminar

En cualquier caso, estos suelen ser sólo los primeros preparativos. Después de todo, el objetivo final del atacante es socavar la infraestructura de TI de la empresa. La suplantación de identidad (Spear phishing) es, por supuesto, especialmente adecuada como forma de ataque dirigida. Una búsqueda en la página web de la empresa es suficiente para encontrar los datos personales relevantes, pero también los datos de contacto de los familiares de la empresa.

En la mayoría de los casos, los atacantes se informan de antemano y con mucha precisión sobre la persona objetivo. Nombre, apellido, fecha de nacimiento, lugar de residencia, calle, aficiones, pero también información sobre familiares, amigos y socios comerciales se pueden encontrar sin problemas en la red. Existen innumerables bases de datos de acceso público en Internet con este fin. En la mayoría de los casos, los propios usuarios se aseguran de que la información del perfil pueda ser vista libremente por terceros. Esto se aplica en particular a las redes sociales.

El atacante también aprende información, preferencias y hábitos sobre el objetivo. Es parcialmente visible cuándo, quién y qué ha comprado y a qué hora en Internet, ya sea en eBay o Amazon. Incluso la creación de patrones de movimiento ya no es un gran desafío para los ciberdelincuentes de hoy en día. Utilizando el GPS, un número nada despreciable de usuarios de los llamados servicios de rastreo ayudan a un atacante a averiguar exactamente dónde, cuándo y durante cuánto tiempo una persona se está quedando en un sitio determinado.

Fuentes digitales para spear phishing

Pero eso no es todo. Los atacantes también buscan reseñas en los portales de viajes. Los libros de visitas de los hoteles en los sitios web también ofrecen una visión general muy detallada de los antecedentes financieros de una persona. Así también una vez que las conclusiones concretas pueden ser sacadas rápidamente sobre las interdependencias en el negocio, así como en el sector privado. Aquí se trata sin embargo sólo de la búsqueda digital de información.

El ataque de spear phishing en general se basa en variantes de ataque muy diferentes. En la fase de preparación a menudo están estrechamente relacionados con la ingeniería social, lo que también se conoce como hacking social. Cuanta más información, por adelantado pueda obtener un atacante sobre el objetivo, más eficazmente podrá adaptar su ataque a la posible víctima de un ataque de spear phishing.

En cualquier caso, la divulgación de datos personales por parte del propio usuario aumenta el riesgo de ser víctima de un ataque de spear phishing. Esto se debe a que aquellos en la empresa que manejan sus datos de forma descuidada suelen ser las víctimas más adecuadas para esta forma de ataque. Los ciberdelincuentes que utilizan spear phishing son muy conscientes de este hecho y están buscando específicamente empleados que tengan estas vulnerabilidades.

El entorno directo de la víctima de spear phishing

El ingenio de los ciberdelincuentes aumenta constantemente en la búsqueda de información cada vez más detallada. Por esta razón, un ataque de spear phishing se dirige regularmente al entorno inmediato de la víctima potencial. Por lo tanto, no es raro que los documentos sensibles sean interceptados directamente desde los residuos de papel de las empresas o incluso desde la esfera privada de los empleados.

Una vez que el atacante tiene toda la información que necesita, puede proceder con el ataque de spear phishing. Durante el ataque, uno o más empleados reciben correos electrónicos en los que se les pide que confirmen cierta información. También es cada vez más posible detectar como se desdibuja la frontera hacia el fraude del ceo. Los correos electrónicos corporativos suelen ser proporcionados o falsificados por supuestas direcciones de remitentes de las autoridades.

Los archivos adjuntos, que se utilizan diariamente en el tráfico diario de correo electrónico corporativo, a menudo sirven de puerta de enlace. Un archivo Word, Excel o PDF puede convertirse en la clave de toda la red corporativa. Quienes abren estos archivos adjuntos no suelen tener ni idea del peligro inminente.

El cebo de un ataque de spear phishing

El diseño y camuflaje del cebo es un elemento crucial a la hora de engañar al objetivo o iniciar un ataque de spear phishing. Cuanto más convincente sea un atacante al disfrazar su cebo, más probable será que el cibercriminal tenga éxito.

Mientras que los ataques de phishing submarino llevados a cabo en el pasado a menudo se extendían al área del correo electrónico, el área de las redes sociales está convirtiendo cada vez más en el centro de atención. También en este caso, los empleados de las empresas pueden ser atacados sin saberlo por spear phishing. Sin embargo, esto sucede a nivel personal, de modo que la víctima se comunica con el atacante sin sospechar nada. Aquí también, supuestamente, se espiará a la gente.

Los ataques de phishing profesional son difíciles de detectar. Por lo general, se preparan de manera tan orientada a la víctima que es muy difícil para los “laicos” descifrarlos y tentar al objetivo para que tome las medidas adecuadas. Los ciberdelincuentes son particularmente exitosos con un pequeño grupo de personas. La suplantación de identidad (spear phishing) difiere de la suplantación de identidad (phishing) normal en este aspecto. Este último, por ejemplo, envía al azar innumerables correos electrónicos en forma de las llamadas «tácticas de escopeta».

Últimas noticias de seguridad informática en nuestro blog

Vade se une a Hornetsecurity Group, creando un líder europeo en ciberseguridad

La unión tiene como objetivo posicionar al grupo como el principal operador de ciberseguridad para clientes y colaboradores en Europa que valoran la soberanía de los datos y los mejores servicios de seguridad en cloud, cumplimiento y comunicaciones...

Este reconocimiento valida la excelencia de los productos y servicios de Hornetsecurity y representa un valor diferenciador para el fabricante en el sector

Madrid, 21 de febrero de 2024. Hornetsecurity, proveedor líder en soluciones de seguridad, cumplimiento y backup en la nube, anuncia la renovación de su acreditación de Conformidad por parte del prestigioso Esquema Nacional de Seguridad (ENS). Hornetseurity reafirma...

Según el nuevo informe de Hornetsecurity, el uso de enlaces web maliciosos en los correos electrónicos aumenta en un 144%

El Cyber Security Report de Hornetsecurity revela que el phising sigue siendo la principal amenaza para el correo electrónico, representando el 43,3% de los ataques, mientras que las URL maliciosas aumentan del 12,5% al 30,5% en el último año. El análisis de más de 45...

¿Cómo pueden las empresas protegerse de un ataque de spear phishing?

Los ataques de phishing son un reto especial para los responsables de seguridad de TI de las empresas. Después de todo, es el empleado individual como ser humano el que sirve como punto débil central. Los enlaces y los archivos adjuntos se abren ligeramente sin reconocer al remitente real.

1. Descubra el ataque de spear phishing

Para protegerse eficazmente contra el phishing submarino en la práctica, deben ignorarse las notificaciones por correo electrónico que solicitan la publicación de datos confidenciales.

Ni una institución financiera ni un proveedor de servicios pediría nunca a sus clientes que revelaran información personal por correo electrónico.

Lo mismo se aplica a los mensajes altamente cuestionables o a los enlaces supuestamente inofensivos de supuestos conocidos de las redes sociales. Esto se aplica en particular a direcciones o URLs crípticas. Pero incluso los enlaces de confianza pueden ser problemáticos.

2. Usar las redes sociales con precaución

Tal vez ya has visto una publicación en un tablón de anuncios en Twitter o Facebook que contenía datos personales. Aquí están los casos más curiosos. Desde la publicación de una licencia de conducir hasta la divulgación de un estado de cuenta bancario, hay de todo. Incluso la gente que presenta sus tarjetas de crédito. Estos usuarios están demasiado predestinados para un ataque despear phishing.

Los datos también se pueden capturar tomando fotografías. Esto es especialmente cierto si los documentos sensibles se encuentran en un escritorio y terminan en las redes sociales como fotos. Sólo debe ser un empleado que inconscientemente coloque una foto desde su lugar de trabajo. El escenario descrito aquí no es infrecuente en la práctica.

3. Medidas de protección profesional

En principio, las medidas de protección anteriores se referían a la vulnerabilidad humana, que por supuesto sirve principalmente como puerta de entrada a un ataque de spear phishing. Sin embargo, desde un punto de vista técnico, también tiene sentido introducir un concepto de seguridad de TI que ofrezca a las empresas una protección de gran alcance contra los ataques de spear phishing.